יש לי חשבון HOTMAIL ישן (מאוד) שמאפשר לי לבצע הרשמות לאתרים ובדיקות בלי להשתמש במייל האמיתי שלי.

יש לי חשבון HOTMAIL ישן (מאוד) שמאפשר לי לבצע הרשמות לאתרים ובדיקות בלי להשתמש במייל האמיתי שלי.

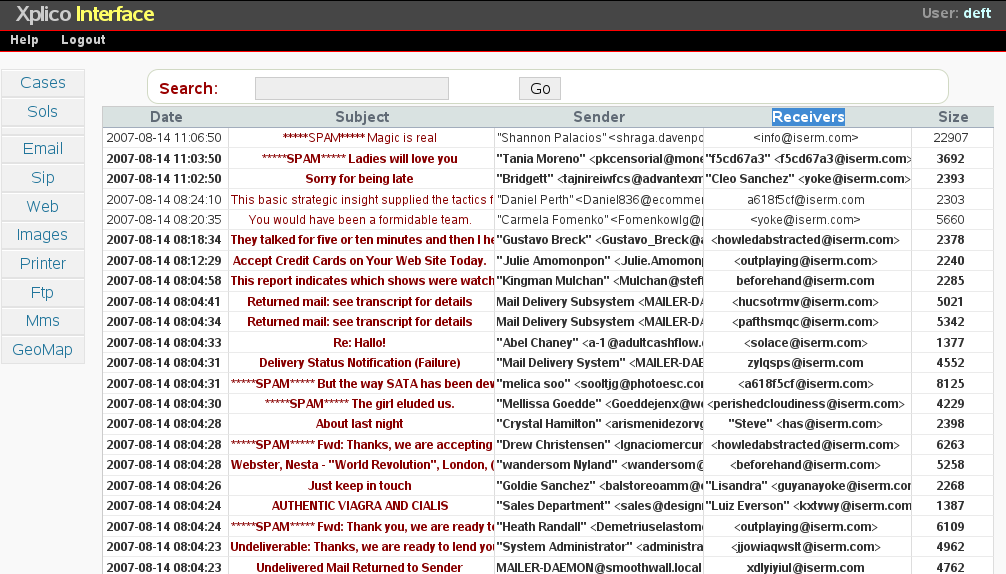

לפעמים, אני מבצע LOGIN לחשבון שלי כדי "לנקות" קצת את ההצעות לויאגרה ושאר הודעות הספאם החביבות שמגיעות לתיבה.

היום הוא אחד הימים האלה ואני מחליט (עם הרבה אומץ) להיכנס לחשבון הג'אנק. אבל היום שמתי לב למשהו קטן … משהו שלא ידעתי ואני בספק האם כל האנשים שמתשמשים ב-HOTMAIL כמייל הראשי והאישי יודעים עליו :

עבודה באתר HOTMAIL … לא מוצפנת !!!

בעולם בו אפילו גוגל מצפינה את תקשורת המייל שלה (GMAIL), מייקרוסופט לא מצפינה את התקשורת ל-HOTMAIL.

אוקיי … אבל למה לגלות את התופעה רק היום ? אני משתמש ב-HOTMAIL כבר הרבה (מאוד) זמן, אני בדר"כ בודק בכל אתר : האם האתר מאובטח עם כתובת HTTPS (תקשורת מוצפנת). האם נרדמתי (יכול להיות, אני מאוד אוהב לישון) ?

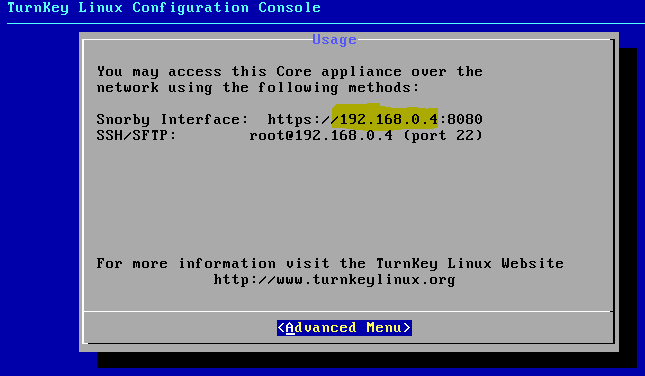

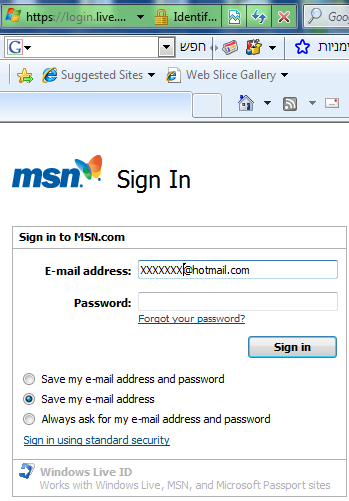

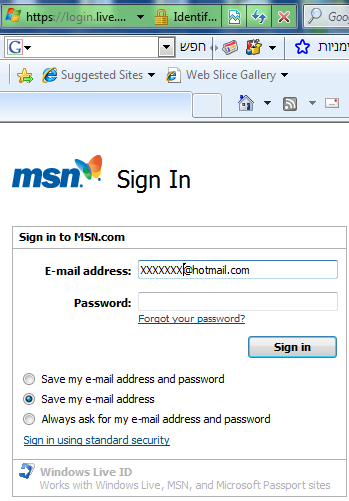

התשובה : לא. אני לא פספתי את הבדיקה. בדף ה-LOGIN של HOTMAIL, הדף מוצפן (ניתן לזהות HTTPS בתחילת הכתובת והפס הירוק המבטיח שהאתר הינו באמת של מייקרוסופט).

—- > המשמעות היא שהעברת פרטי החיבור (שם משתמש וסיסמא) מתבצעת בצורה מוצפנת וזה בסדר כמובן

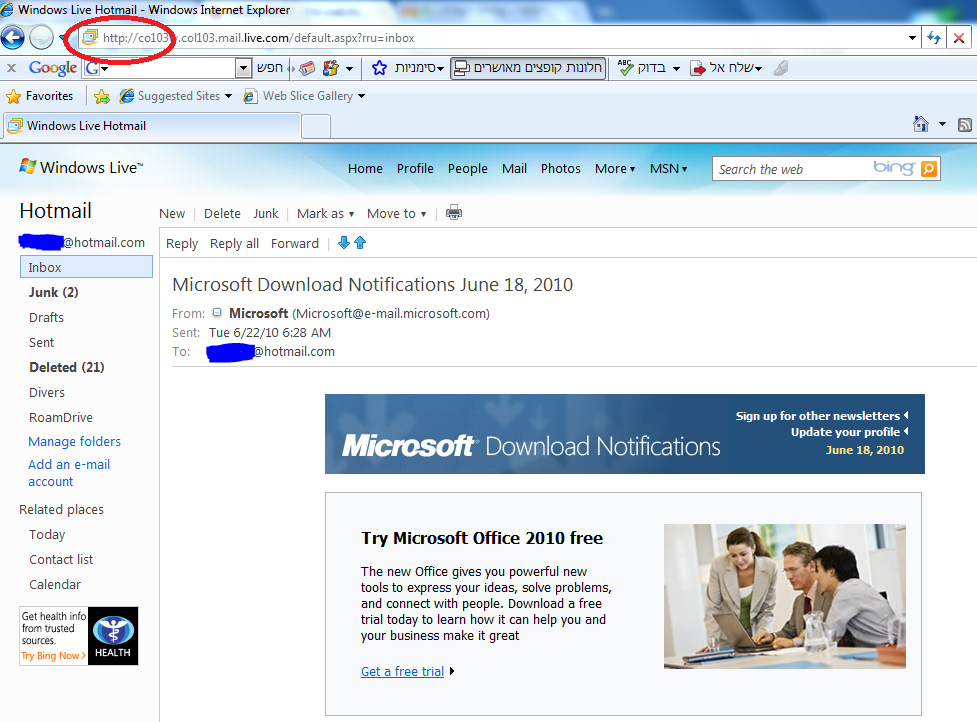

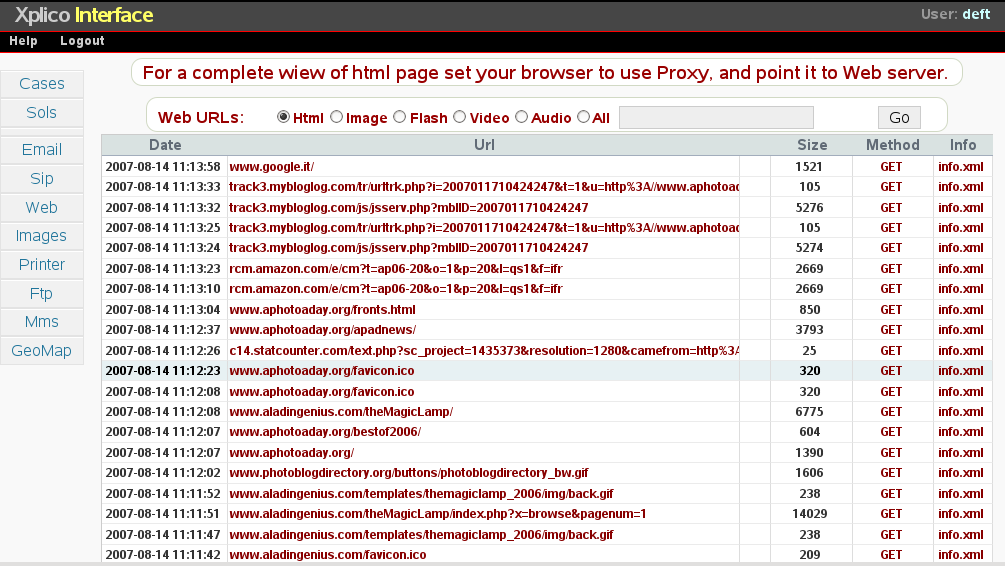

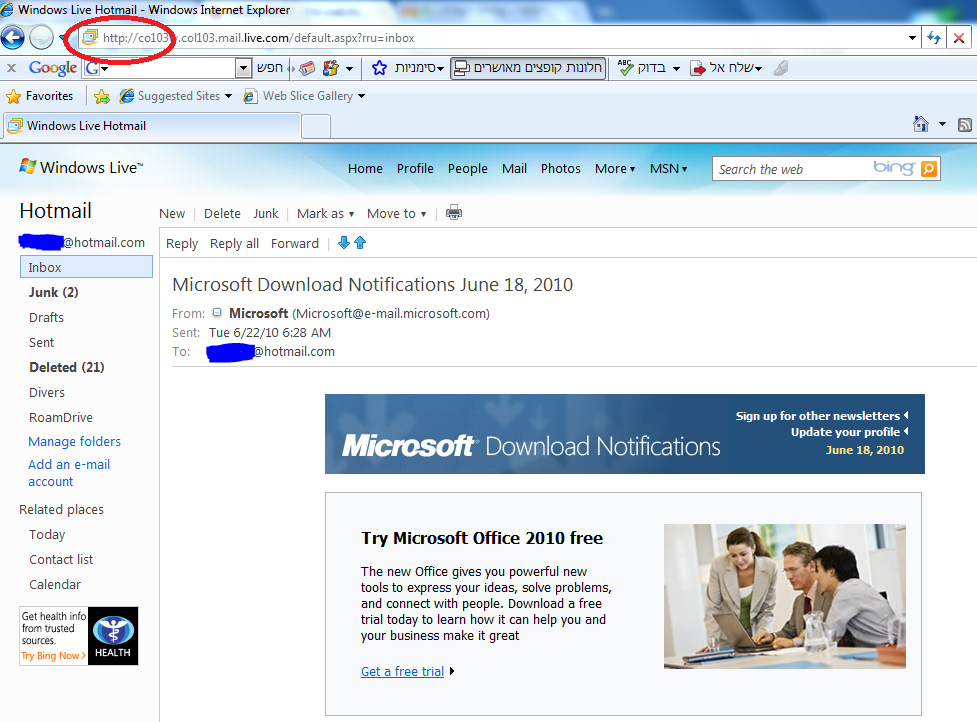

הבעיה היא שלאחר אימות הזיהוי, אנו מגיעים לאתר HOTMAIL עצמו שעובד ללא הצפנה (כתובת HTTP).

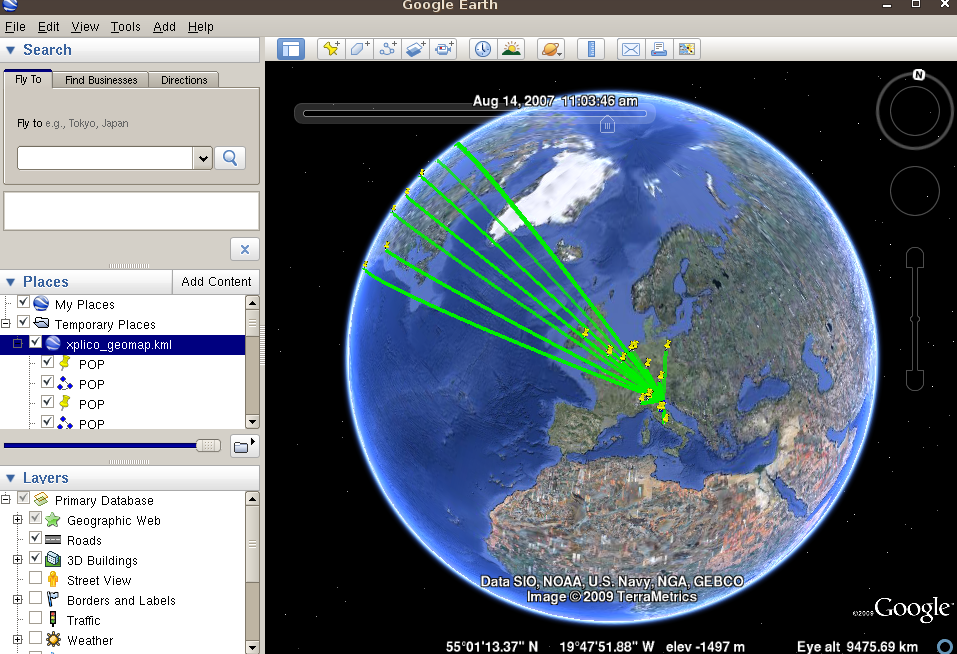

—- > המשמעות היא שכל מה שנכתב, נקרא או נעשה ב-HOTMAIL שקוף לעין החיצונית. כל אחד יכול פשוט לראות את התעבורה ב-CLEAR TEXT בעזרת SNIFFER (אוקיי, לא כל אחד יודע להשתמש ב-SNIFFER אבל האנשים הרעים תמיד יודעים להשתמש בכלים מסורבלים 🙂 ). אם אני יושב בבית קפה עם הלאפטופ שלי וכותב/קורא מיילים … יכולים לצותת לי !

אפשר להוכיח ?

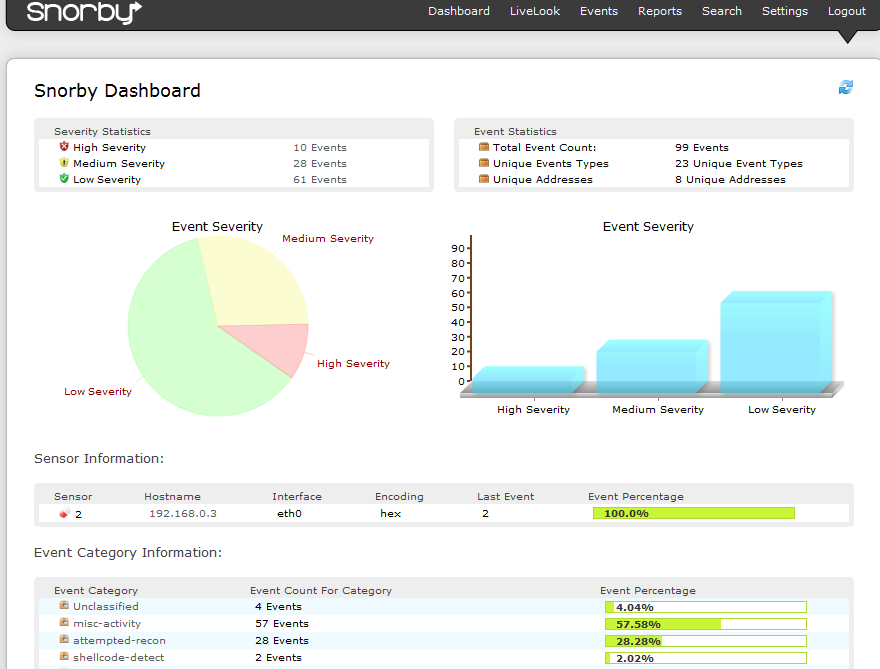

קל להגיד שכל אחד יכול להאזין, אז בואו נראה עד כמה זה פשוט למי שיודע להפעיל SNIFFER.

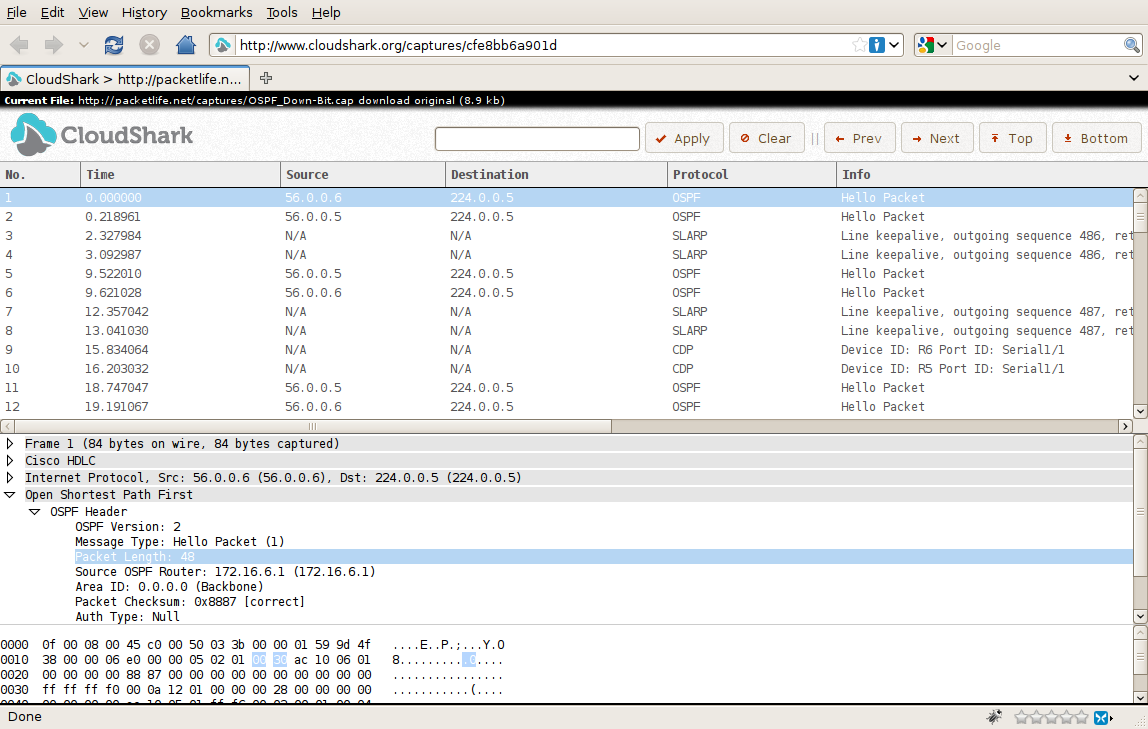

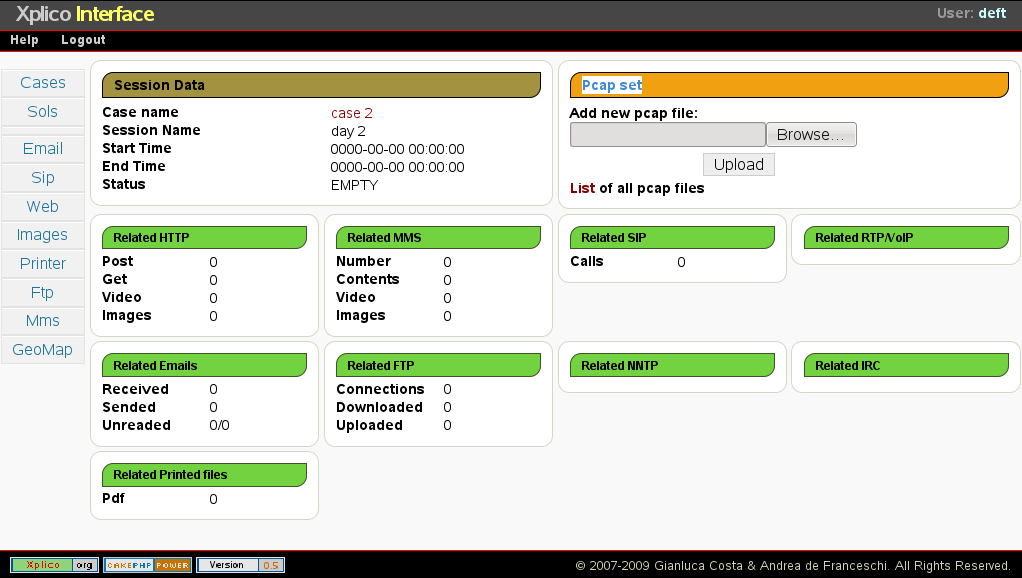

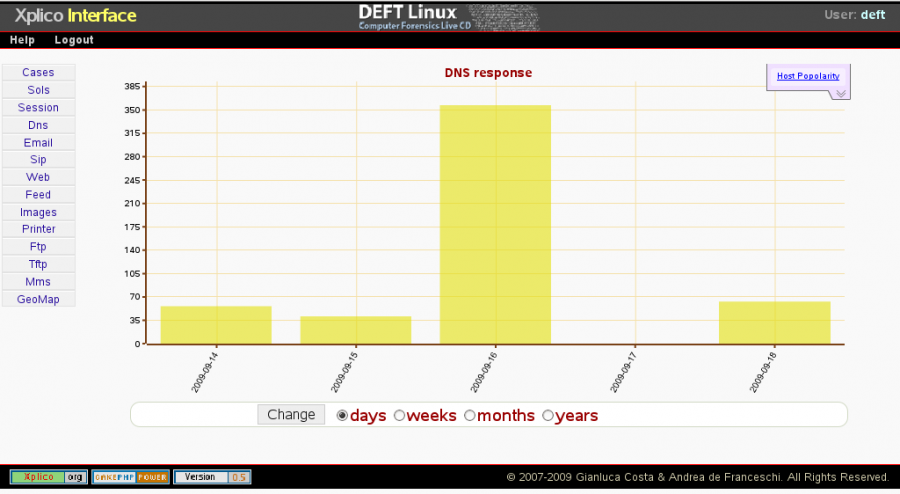

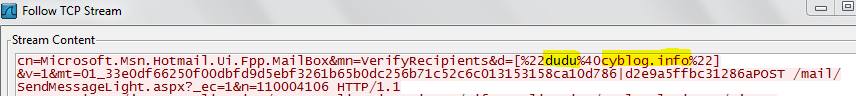

בזמן גלישה ב-HOTMAIL, הפעלתי SNIFFER (כמוכן השתמשתי ב-WIRESHARK החינמי).

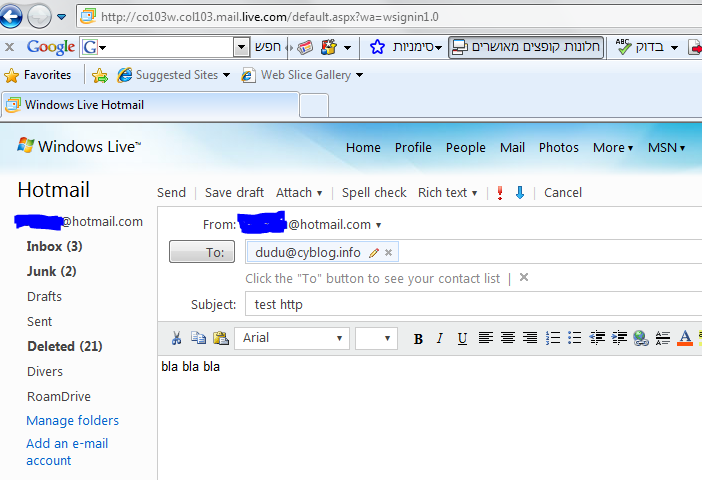

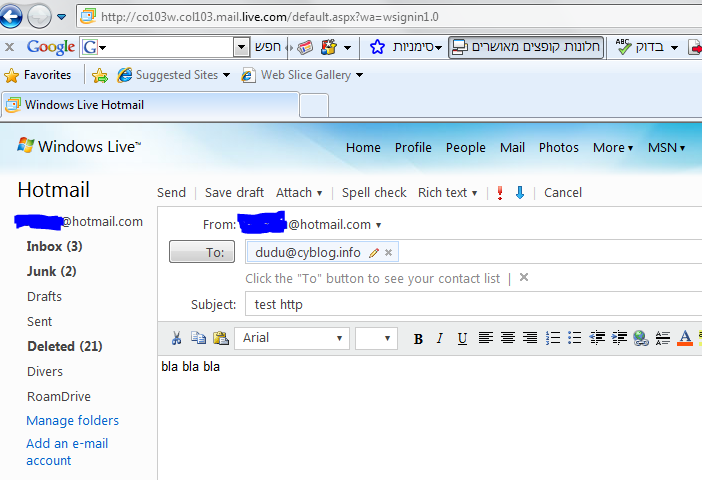

1) כתיבת מייל חדש

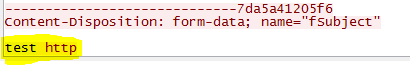

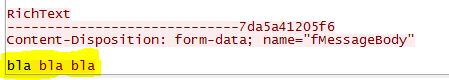

שימו לב, כאן אני פתחתי מייל חדש. רשמתי כתובת יעד (הכתובת שלי), נושא ("test http") ותוכן ("bla bla bla")

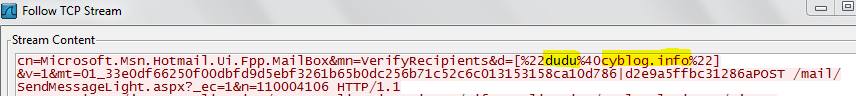

2) הפעלת ה-SNIFFER

לפני שליחת המייל, אני מפעיל את ה-SNIFFER שלי

3) שליחת המייל

פשוט לוחץ על SEND

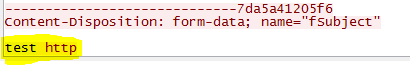

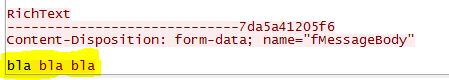

4) בדיקת המידע מה-SNIFFER

אני עוצר את ה-SNIFFER ומחפש את השדות הרלוונטיים … וכמובן אני מוצא

למי שלחתי את המייל ?

מה הייתה הכותרת ?

ובסוף, מה היה תוכן המייל ?

הסיכון העיקרי : הדימיון

תדמיינו שאתם יושבים בבית קפה ומתכתבים עם קרובים, תדמיינו שמישהו לידכם מפעיל SNIFFER, תדמיינו שהוא החוקר הפרטי שעובד עבור האישה/הבעל/המעסיק שלכם … תדמיינו ותתחילו להבין מה השמשעות של הצפנה.

למה הבנק שלכם מאפשר לגלוש בצורה מאובטחת וספקי דוא"ל לא ?

סליחה ביל …

אני חייב התנצלות לחברת מייקרוסופט : לא בגלל שמה שכתבתי לא נכון … אלא כי יש עוד הרבה חברות "מכובדות" שמצפצפות על הפרטיות שלנו דרך מערכות מיילים שלהן. מערכות הדוא"ל של YAHOO או WALLA גם לא מוצפנות (ויש עוד הרבה).

אז מה אחותי צריכה לעשות ?

במקרה באותו יום, התקשרה אליי אחותי ושאלה אותי מהו ספק שירות דוא"ל המאובטח. היא טסה לחופשה ורוצה לשמור מידע אישי בחשבון מייל כעותק גיבוי למקרה חירום. אז איפה לשים צילומי דרכון, כרטיסי טיסה או ואוצ'רים למלון ?

האמת היא שלא ידעתי מה להציע לאחותי : האם כדאי לעבוד עם מערכת דוא"ל של האח הגדול (גוגל למי שלא הבין) כי החברה מצפינה את התקשורת (רק גוגל יכולה לגשת לתוכן המיילים בעצם) ? אני באמת לא יודע … כל אחד יעשה את החשבון שלו.

אולי יש כאן מקום ליצירת תקן בינ"ל בנושא ? (קיימים תקנים כמו PCI DSS המחייב את חברות האשראי לעמוד בסטנדרטים סבירים).

אולי כדאי לשקול לעבור לשירות של דוא"ל מאובטח IPOST של דואר ישראל : טרם בדקתי את השירות אבל נשמע מעניין (פרט לכך שהמידע נגיש לדואר ישראל, למי שמפעיל את השירות ולגופים המקבלים גישה בצורה חוקית).

התגובה של מייקרוסופט (או איך לסיים כתבה עם חיוך) :

יצרתי קשר טלפוני עם מוקד שירות הלקוחות של מייקרוסופט ישראל ושאלתי למה השירות לא מאובטח והאם יש צפי לשינוי המדיניות.

המוקדנית הפנתה אותי לגורם מקצועי דרך הצ'אט של מוקד השירות. בצ'אט המליצו לי ליצור קשר טלפוני … עם מוקד השירות 🙂

לאחר שהסברתי שהגעתי לצ'אט דרך המוקד ולאחר בדיקה מהצד שלהם, הציעו לי לשלוח מייל לצוות של HOTMAIL.

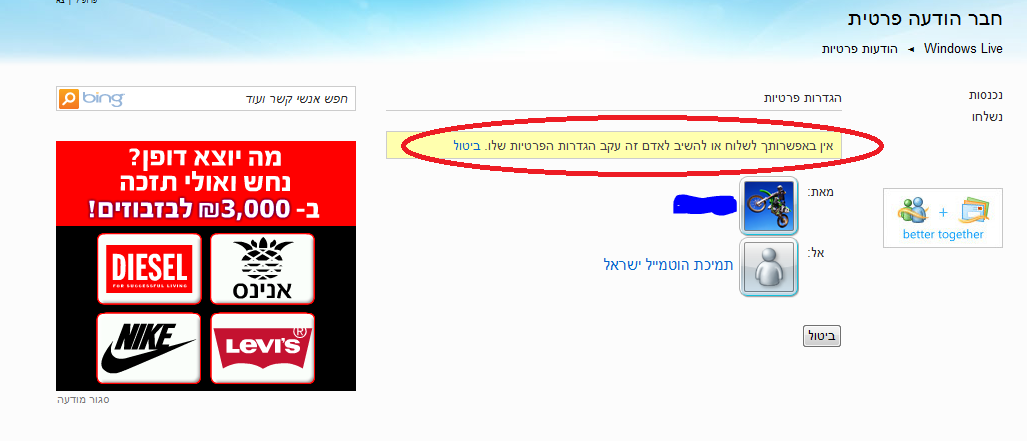

אני חייב לתאר את התהליך כי יש כאן תרגום מייקרוסופטי של CATCH22 :

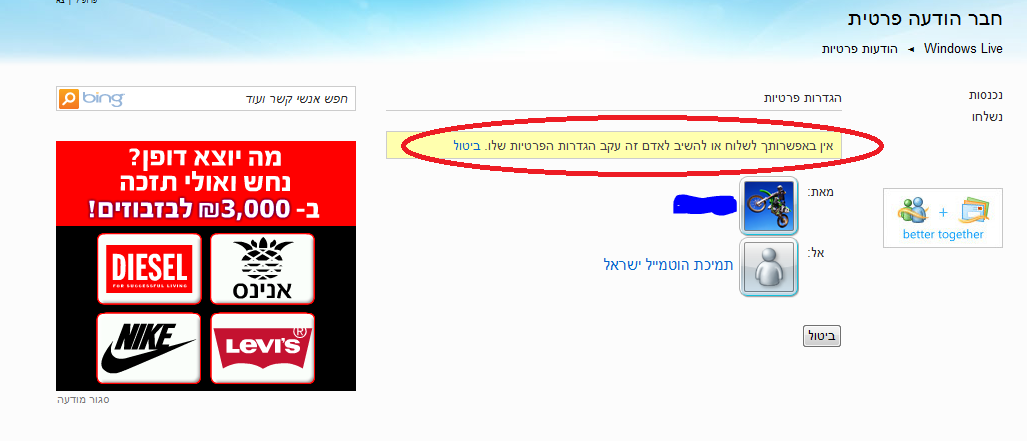

1) אני מקבל מייל עם הסבר (לאן לפנות כדי לשלוח מייל פרטי לגורם HOTMAIL)

2) בלחיצה על הלינק, אני מתבקש להקליד שם המשתמש והסיסמא שלי ב-HOTMAIL או לפתוח חשבון חדש (אבסורד ?)

3) לאחר זיהוי תקין, אני מקבל את המסך הבא :

"אין באפשרותך להשיב לאדם זה עקב הגדרות הפרטיות שלו"

(: NO COMMENTS

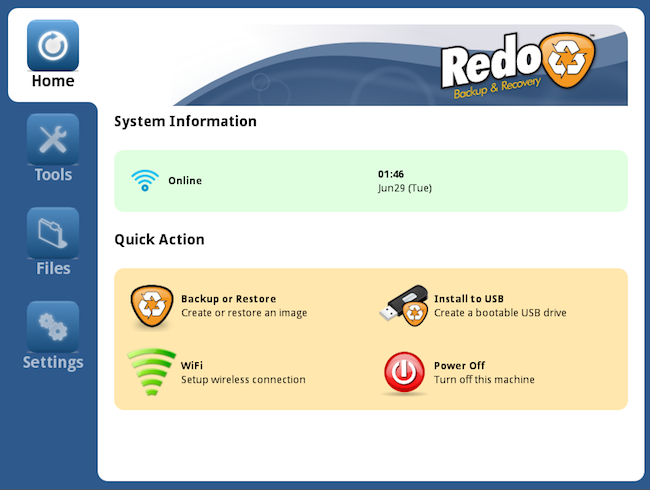

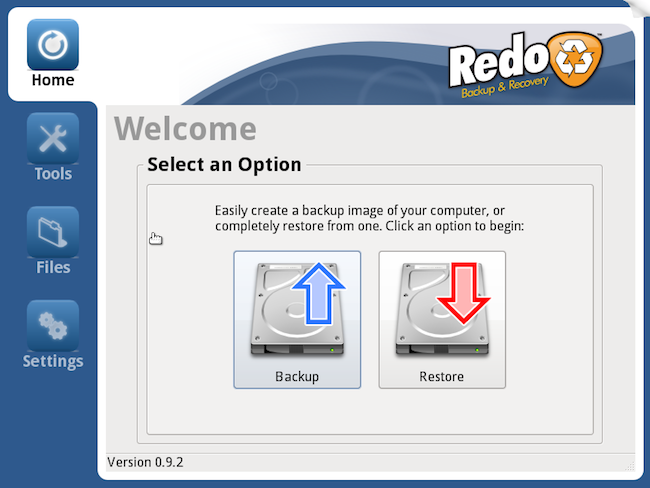

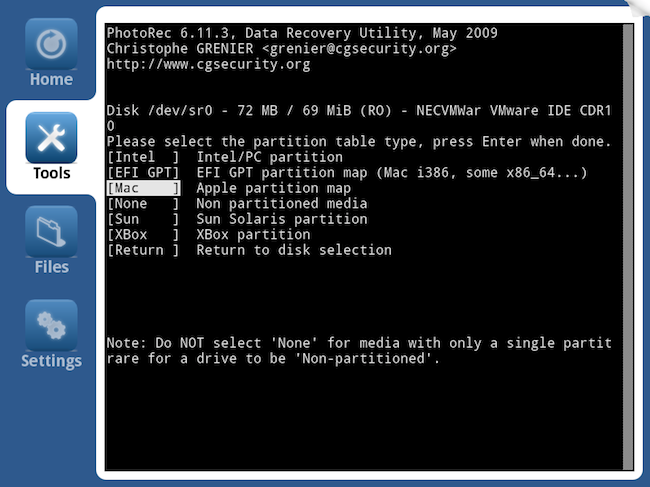

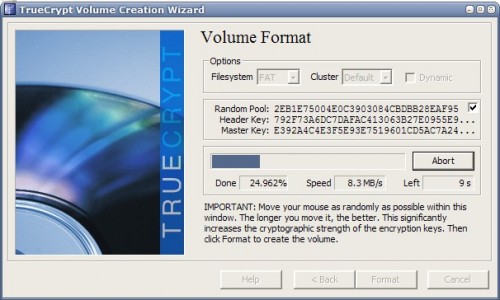

רובנו מכירים תוכנות חינמיות לגיבוי, שחזור נתונים (ממחיקות) וחלוקת דיסקים למחיצות. האם לא עדיף להסתובב עם תוכנה אחת שיודעת לעשות הכל ?

רובנו מכירים תוכנות חינמיות לגיבוי, שחזור נתונים (ממחיקות) וחלוקת דיסקים למחיצות. האם לא עדיף להסתובב עם תוכנה אחת שיודעת לעשות הכל ?